Збереження бухгалтерських даних та програм: стратегія ешелонованого резервування даних

У сучасному кіберсередовищі класичний бекап уже не є гарантією безпеки. Експерти наголошують: для повного захисту облікових систем KBS, BAS та M.E.Doc необхідна ешелонована стратегія 1-2-3. Це професійний стандарт, що поєднує швидке відновлення, технологічну ізоляцію на базі Linux та хмарну катастрофостійкість, роблячи ваші дані недосяжними для вірусів-шифрувальників та технічних збоїв. 🛡️💻

Для сучасного підприємства, де фінансовий облік ведеться в системах BAS, KBS та M.E.Doc, втрата даних — це не просто технічна помилка, а зупинка бізнес-процесів, ризики штрафів та загроза репутації. Класичного копіювання файлів на “флешку” вже давно недостатньо. Сьогодні головними викликами є віруси-шифрувальники, що цілять саме в бухгалтерські відділи, технічні збої серверів та ризики фізичної втрати обладнання.

Щоб забезпечити 100% впевненість у збереженні інформації, ми рекомендуємо використовувати систему трьох ліній резервування. Це багаторівневий підхід, де кожний наступний етап страхує попередній. Суть системи полягає не лише у створенні копій, а у їхній глибокій ізоляції, автоматизації та захисті на рівні прав доступу.

Нижче наведено детальний технічний регламент роботи кожної лінії, який перетворює процес резервування на надійний механізм захисту бухгалтерських та системних даних.

Сьогодні бухгалтерські системи (KBS, BAS, M.E.Doc) — це мішень номер один для кібератак. Ви можете витратити місяці на закупівлю серверів та налаштування складних скриптів, а можете отримати еталонний захист за один день.

Ваше готове рішення: хмара для бухгалтерських програм

Найвищий рівень безпеки сьогодні — це перехід на професійні Хмарні рішення для бухгалтерських програм. Це не просто віддалений доступ, це ваша персональна фортеця, де:

-

Вже налаштовані та працюють усі три ешелони захисту.

-

Ви вільні від закупівлі «заліза» та утримання штату системних адміністраторів.

-

Ваші дані зашифровані та доступні вам 24/7 з будь-якої точки планети.

Якщо ж ви бажаєте розібратися, як побудована архітектура ідеального резервування, або плануєте впровадити це на власних потужностях — нижче наведено детальний регламент нашої системи 1-2-3, яку ми вже успішно реалізували для наших клієнтів.

📌 Важливо розуміти основи: Перед тим як переходити до налаштування ешелонованої системи, радимо ознайомитися з нашою базовою статтею: Резервні копії бухгалтерських програм: усе, що потрібно знати для стабільної роботи .

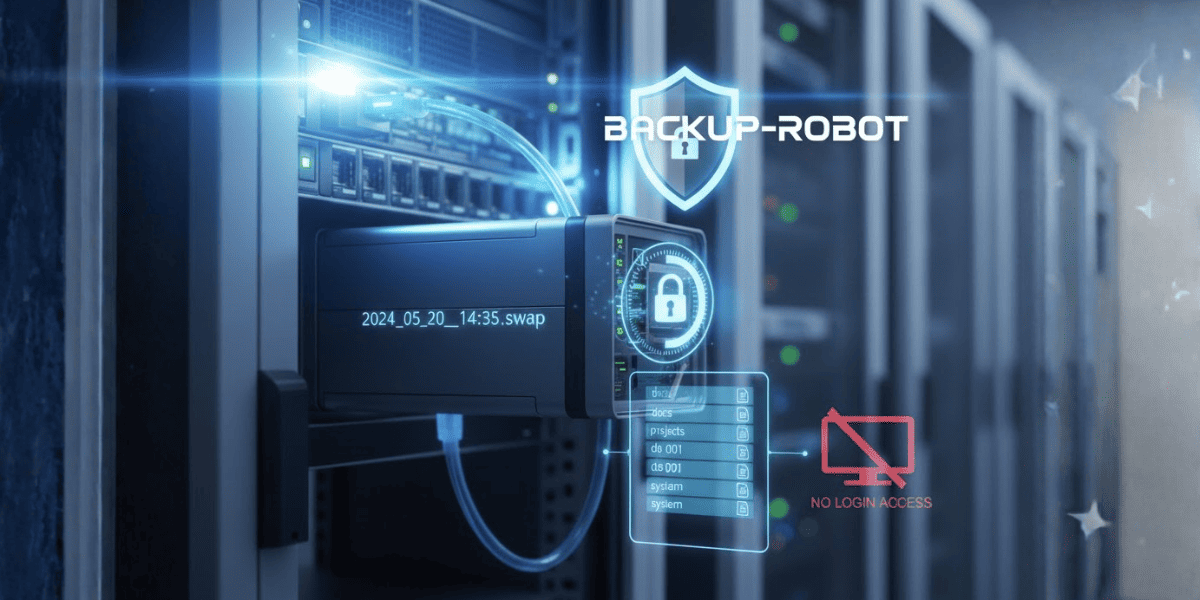

Лінія №1: Оперативна (Базовий рівень захисту)

Це фундамент системи, що забезпечує швидке відновлення робочих даних у разі їх пошкодження, випадкового видалення або необхідності повернути стан системи на певну дату минулого.

Об’єкти та алгоритми

Резервне копіювання охоплює всі критичні вузли системи: документи, проекти, бази даних, специфічні файли, системний диск та профілі користувачів.

-

Метод: Архівація з середнім ступенем стискання (для балансу об’єму та швидкості). За необхідності — миттєва шифрація.

-

Гнучкість: Алгоритм створення для кожного типу даних індивідуальний, що враховує їхню специфіку (наприклад, роботу з відкритими базами SQL).

Глибина та автоматизація

-

Глибина резервування: Індивідуальна, орієнтовно 5–10 копій.

-

Ротація: Система працює автономно — при створенні нових файлів старіші автоматично видаляються за встановленим строком.

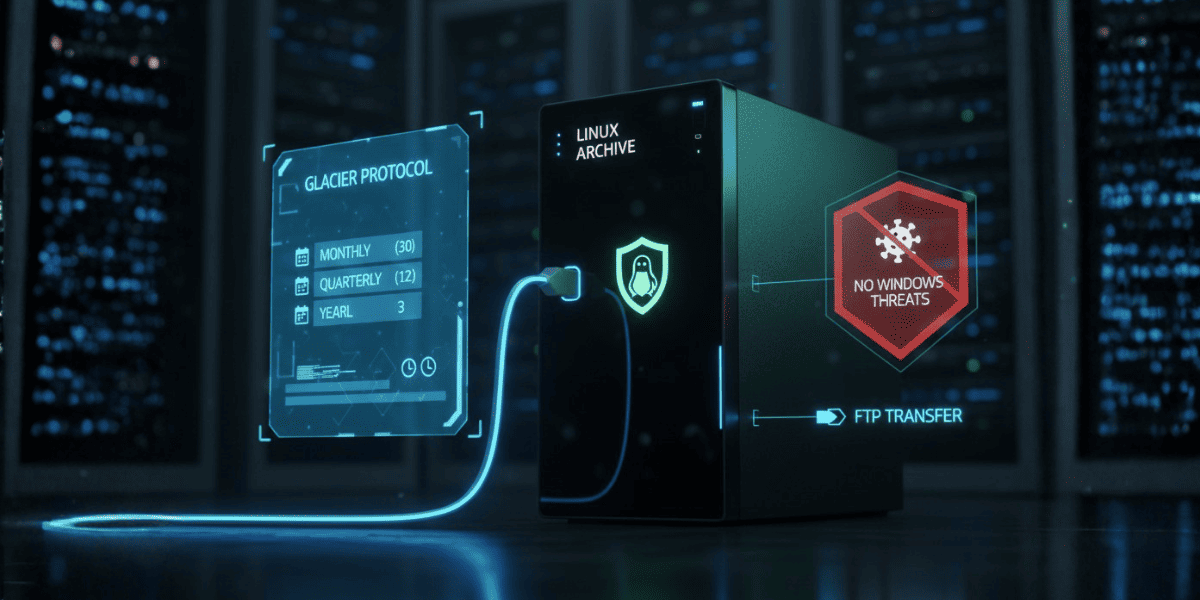

Лінія №2: Базова розширена (Мережевий архів)

Призначення: Зберігання архівів потрібної глибини у недосяжному для вірусів та хакерів місці. Ця лінія дозволяє швидко отримати потрібний архів, де швидкість відновлення залежить виключно від параметрів локальної мережі та продуктивності жорстких дисків.

Технологічна платформа

Резервне копіювання реалізується на іншому (бажано спеціально виділеному) сервері в межах тієї самої локальної мережі.

-

Операційна система: Сервер працює під керуванням *nix-системи (Linux, Unix). Це критично важливо для захисту від шифрувальників, що орієнтовані на Windows.

-

Транспорт даних: Передача здійснюється через протокол FTP.

Алгоритм та синхронізація

Дані копіюються з Лінії №1 одразу після відпрацювання первинного завдання. Рекомендується налаштовувати передачу максимально оперативно, щоб мінімізувати часовий розрив між створенням локального архіву та його мережевою реплікацією.

Глибина резервування (Історичність даних)

Ця лінія забезпечує можливість “подорожі в часі” для бухгалтерських та системних даних. Стандартна схема зберігання:

-

Поточний місяць: Щоденні копії (30–31 файл).

-

Подальші місяці: 1 копія на місяць (архів за рік).

-

Старші року: 1 копія на рік (багаторічне архівування).

Лінія №3: Зовнішня (Віддалена)

Призначення: зберігання актуальних архівів у територіально віддаленому місці на випадок критичних ситуацій: фізичної втрати носіїв Лінії №1 та №2 (пожежа, викрадення обладнання, вилучення, коротке замикання тощо).

Розміщення та інфраструктура

Резервні копії зберігаються на віддалених майданчиках, що виключає ризик одночасної втрати оригіналу та бекапу.

-

Локація: Файлові сховища у провайдерів або “хмари”.

-

Операційна система: Виключно *nix-системи (Linux, Unix) для максимальної стабільності та захисту від атак.

-

Транспорт даних: Передача здійснюється через протокол FTP.

Алгоритм та шифрування

-

Безпека пересилання: Якщо дані не були зашифровані на етапі створення в Лінії №1, перед відправкою у хмару обов’язково виконується їх шифрація. Це гарантує конфіденційність даних навіть у разі доступу третіх осіб до хмарного сховища.

-

Синхронізація: Копіювання з Лінії №1 або Лінії №2 починається одразу після завершення їхніх завдань (бажано якнайшвидше).

-

Глибина зберігання: Аналогічна параметрам Лінії №1 (5–10 актуальних копій).

Доступність

При необхідності є можливість отримати та відновити архів за визначеною глибиною зберігання з будь-якої точки світу. Швидкість відновлення залежить виключно від доступності та швидкості інтернет-каналу

Вказана система Ліній 1-2-3 забезпечує повний цикл захисту, збереження та відновлення корпоративної інформації. Це професійна рекомендація, яка перетворює вразливу ІТ-структуру на надійну фортецю.

Ключові фактори при плануванні:

-

Специфіка даних. Необхідно враховувати особливості кожного типу інформації (просте архівування документів vs складний backup для SQL-серверів).

-

Системна стійкість. Рекомендується клонування системного розділу із MBR-записом жорсткого диску сервера для швидкого розгортання системи на новому залізі.

-

Дублювання. При підвищених вимогах до безпеки для кожної лінії можна створювати додаткові дублікати.

-

Швидкість. Завжди оцінюйте критичність даних та можливий час на їх повне відновлення у разі збою.

✓ Локально. ✓ Мережево. ✓ Віддалено.

Коментарів поки що немає...